Assiste.com

McAfee Stinger : Antivirus gratuit, portable, mis à jour quotidiennement contre les virus les plus agressifs du moment.

cr 01.01.1999 r+ 23.08.2020 r- 07.05.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Formellement, « McAfee Stinger » s'appelle « McAfee AVERT Stinger » et fait partie des micro antivirus.

« McAfee AVERT Stinger » peut être utilisé par tous, aussi bien administrateurs de parcs informatiques et réseau que particuliers.

Télécharger et exécuter, gratuitement, et sans phase d'installation, « McAfee AVERT Stinger ».

« McAfee AVERT Stinger » est « portable » et totalement autonome. Il peut être copié sur une clé USB pour tenter de décontaminer d'autres machines et il ne laisse aucune trace de son utilisation (pas de clé du Registre Windows crée, aucune inscription nulle part, etc.).

Il s'agit d'un micro antivirus s'attaquant à une petite liste spécifique de quelques virus ciblés, liste qui est mise à jour tous les jours, en fonction de leur dangerosité (virus classés à dangerosité « Moyenne » à « Haute »).

Connu et reconnu depuis la nuit des temps (à quand remonte sa première version ?), Stinger s'attaque à une quarantaine de virus spécifiques pour un total de 7626 variantes (le 08.07.2017).

Stinger est un outil travaillant On-demand. Il ne protège pas (il ne travaille pas On-acces ou On-execution), il décontamine après l'infection.

Cet outil s'adresse à ceux qui subissent les effets dommageables d'une infection virale malgré la présence d'un antivirus, mis à jour trop tard, ou à cause de l'abscence d'antivirus.

Il n'est pas dit que « McAfee AVERT Stinger » cible la malveillance qui vous attaque actuellement, mais cela vaut le coup de l'exécuter, au cas où. C'est gratuit et rapide (enfin... cela peut prendre plusieurs heures).

« McAfee AVERT Stinger » ne remplace absolument pas un véritable antivirus et ne sert que trop tard, après infection / contamination de l'ordinateur.

Stinger-ePO

Les versions de Stinger dites ePO (ePolicy Orchestrator) sont prévues pour être pilotées à distance depuis la console d'un administrateur réseau afin qu'il puisse faire et centraliser l'inventaire de tous les objets logiciels se trouvant sur tous les postes de travail de son réseau, gérer des listes blanches, suivre les problèmes de malveillances, etc. Ces versions communiquent avec un Cloud de McAfee. McAfee Solidcore doit être installé et paramétré en mode Observation avant de lancer des analyses On-demand sur les postes de travail. Ces versions de Stinger ne sont pas pour les particuliers.

Stinger commence par tuer les processus hostiles en cours et par décharger les modules hostiles chargés, puis il cible et supprime quelques virus spécifiques, y compris GameOver Zeus et CryptoLocker, et quelques rootkits.

Depuis avril 2010, Stinger cible également certains outils malveillants délivrants de fausses alertes (les FakeAlert des faux antivirus classés à Rogues et agissants en scarewares) cherchant à créer un climat de peur panique chez les utilisateurs pour les inciter à acheter ces faux antivirus sans réfléchir. Stinger identifie 1443 variantes de Fake Alert (FakeAlert) au 08.07.2017.

Contrairement à ses homologues, les autres micro-antivirus gratuits, Stinger conserve dans sa base de données un grand nombre de signatures, là où les autres micro-antivirus gratuits ont une base de signatures glissante, ne conservant, en permanence, que les malveillances « difficiles » pour leurs antivirus normaux et actuellement « in the wild ».

Stinger peut être téléchargé et exécuté tout le temps.

Mode d'emploi de Stinger

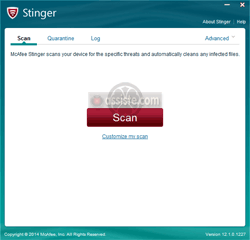

Stinger est directement exploitable, sans phase d'installation.

Après téléchargement, lancez Stinger (double clic sur Stinger.exe, 32 bits ou 64 bits).

Stinger demande à s'exécuter en tant qu'administrateur. Acceptez la demande d'élévation de privilèges.

Si Stinger détecte la présence d'une autre instance de lui-même déjà active, il refuse de se lancer. Fermez l'instance précédente er recommencez le lancement de Stinger.

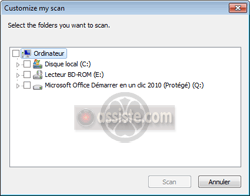

Par défaut, si vous demandez une annalyse approfondie, Stinger analysera le volume C:. Si cela ne vous convient pas, après le lancement de Stinger, cliquez sur le lien Customize my scan et vous pourrez désigner les unités et les répertoires à analyser.

Clic, en haut à droite, sur Advanced (paramètres avancés).

- Blacklist

Stinger vous permet de saisir, importer des listes ou effacer, des condensats (hashcodes) MD5, afin que les fichiers correspondants soient inclus dans la liste de détections et subissent le même sort paramétré que les autres malveillances découvertes. Cela peut être utilisé pour faire savoir à Stinger des signatures qu'il ignore mais que vous connaissez. Une signature, dans ce cas, sera le condensat d'un fichier que vous savez être inutile ou malveillant, mais qui apparaît de temps en temps dans votre machine. Vous obtenez le condensat (de type MD5) très simplement en installant l'utilitaire gratuit HashTab. Il ajoute aux propriétés d'un fichier (clic droit sur le nom d'un fichier dans l'Explorateur Windows

Propriétés) un onglet permettant d'obtenir instantannément le condensat de type MD5 (et plusieurs autres types de condensats).

Propriétés) un onglet permettant d'obtenir instantannément le condensat de type MD5 (et plusieurs autres types de condensats).

Stinger (« McAfee Stinger » - « McAfee AVERT Stinger ») - Utiliser une liste additionnelle de hashcode (MD5) - Settings

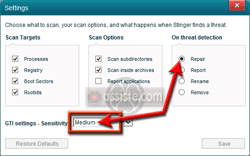

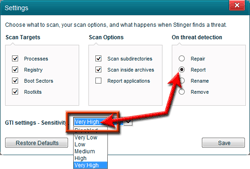

Stinger vous permet de paramétrer diverses options d'analyse. L'image de gauche, ci-dessous, représente le paramétrage normal de Stinger : le mode de détection est normal, les malveillances sont détectées avec certitudes et l'action choisie est la destruction de la malveillance ou la réparation du fichier modifié par la malveillance.

Attention : si vous choisissez un mode de détection paranoïaque (supérieur à medium, soit High ou Very High), il est important de choisir, comme action, Report, afin que les faux-positifs produits dans ce cas ne soient pas détruits.

Si vous avez modifié ce réglage, un bouton devient clicable et vous permet de demander à Stinger de mémoriser ce réglage.

Si les réglages de Stinger ne sont pas ceux par défaut, un bouton vous permet de revenir aux réglages par défaut.

Stinger (« McAfee Stinger » - « McAfee AVERT Stinger »)

Réglage normal de la sensibilité du moteur antu-virus

Stinger (« McAfee Stinger » - « McAfee AVERT Stinger »)

Réglage élevé ou paranoïaque de la sensibilité du moteur antu-virus - Liste des malveillances actuellement détectées par Stinger

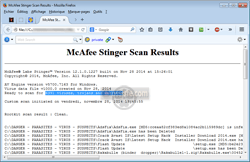

Stinger vous permet de voir la liste des malveillances actuellement détectées. Elles paraissent être des milliers (environ 6000) mais on observera que certaines malveillances apparaissent en plusieurs centaines de variantes.

Stinger (« McAfee Stinger » - « McAfee AVERT Stinger ») - Liste des malveillances actuellement détéctées par Stinger

|

Collection de dossiers : Les logithèques |

|---|

Logithèque |

Télécharger gratuitement la dernière version de

Télécharger gratuitement la dernière version de