Assiste.com

Hitman Pro (HitmanPro) - un antivirus multi-moteurs (multi-scanning, multi-engines) en cloud, gratuit lorsqu'utilisé en détection seule.

cr 01.01.1999 r+ 23.08.2020 r- 08.05.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

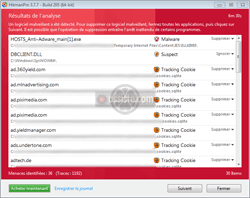

Hitman Pro utilise, actuellement (vérification avec la version HitmanPro Alert 3.7.20 Build 286 le 06.06.2017), dans un cloud, les moteurs :

Cette manière de faire est intéressante car elle rend Hitman Pro insensible à la présence d'antivirus ou de suites de sécurité installés dans la machine cliente. On sait, par exemple, que si Bitdefender est installé dans une machine, il est complètement incompatible avec quelque autre antivirus que ce soit, sinon erreurs 0xc0000005 partout et impossibilité de lancer quelque application que ce soit.

L'auteur créateur à l'origine de Hitman Pro est Mark Loman, de la société SurfRight. Cette société est racheté par Sophos (l'éditeur de l'antivirus éponyme) le 15.12.2015. Sophos promet de ne rien changer à Hitman Pro.

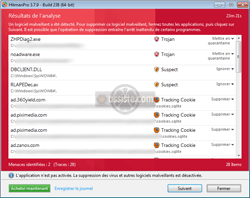

Attention - HitMan Pro n'est pas un dispositif de protection, en amont, mais de détection gratuite et, éventuellement, de décontamination, en aval (après infection) :

HitMan Pro ne remplace pas un antivirus. HitMan Pro ne travaille pas en temps réel (On-Access), il ne travaille qu'en temps différé, à la demande (On-demand). Par contre, en matière d'analyse et détection, cet outil est incontournable.

HitMan Pro, en version gratuite, détecte uniquement les objets indésirables. À charge pour vous de les détruire par d'autres moyens ou de souscrire à la version commerciale d'HitMan Pro pour bénéficier des capacités d'éradication des divers moteurs embarqués dans HitMan Pro.

Afin de vérifier son efficacité, vous pouvez activer une version d'évaluation complète d'HitMan Pro qui sera valable 30 jours (clic sur " Activate free licence ").

|

Hitman Pro exécute une analyse comportementale localement.(là où il est installé, dans l'ordinateur client).

Si un objet est suspect lors de l'analyse comportementale, son condensat (hashcode) est envoyé « dans le cloud » de SurfRight.nl. Il y a trois possibilités :

- Confirmation du doute local

- Infirmation du doute local (faux positif lors de l'analyse comportementale).

- Hashcode inconnu. Dans ce seul cas, le fichier de type exécutable (pas les documents de l'utilisateur) est envoyé dans le cloud de surfright.nl.

Quels sont les moteurs en ligne (cloud ) ?

Je ne suis pas certain que l'information soit publique, toutefois, on peut lire :

Les moteurs d'antivirus utilisés par Hitman Pro

Collective intelligence

To help identify distinct malware families, HitmanPro leverages its "security from the Cloud" infrastructure which also contains malware databases from other virus labs, like BitDefender and Kaspersky Lab.

Where needed, HitmanPro will also query its Cloud database for hardware-specific recipes on how to decloak malware that is manipulating kernel, memory, and other system elements.

Contournement des crochetages (hook) des pilotes de disques durs

Our proprietary Cloud Assisted Miniport Hook Bypass technology collects hard disk miniport driver information from clean computers an stores a representation of this information (a fingerprint of a few bytes) in the Cloud. When HitmanPro detects a hook on the hard disk driver, it consults the Cloud on how to work around it. This allows HitmanPro to bypass the rookit's hooks and examine the actual infected sectors. This works for ANY hard disk driver and not just the common ones.

BitDefender (publiquement - voir Ils utilisent le moteur BitDefender), et Kaspersky Lab (de manière confidentielle), sont utilisés par de nombreux outils. Les difficultés d'implémentation de ces moteurs dans le code des outils d'accueil (voir les résultats catastrophiques d'Ad-Aware qui a des résultats minables en comportement antivirus alors qu'ils utilisent BitDefender) conduisent naturellement à proposer un service en ligne permettant aux deux fournisseurs d'imposer un comportement normatif de leurs technologies. Donc BitDefender et Kaspersky Lab sont de plus en plus utilisés « dans un cloud » par les solutions tierces (surtout lorsqu'ils doivent cohabiter car BitDefender est totalement incompatible avec quelque autre antivirus que ce soit dans une machine cliente (un PC sous Windows). C'est, par exemple, le cas de ITbrain Anti-Malware (un module additionnel à TeamViewer) qui utilise BitDefender « dans un cloud ».

On remarquera que la version 3 de HitMan Pro a ajouté la possibilité de fournir une clé API de VirusTotal (ce qui s'obtient gratuitement et immédiatement en s'inscrivant sur VirusTotal), donc les condensat (hashcode) d'objets suspects aux yeux de l'analyse comportementale par HitMan Pro, et les condensat (hashcode) inconnus, sont soumis aux plus de 50 antivirus du panel VirusTotal, un exemple s'il en est de « cloud ». HitMan Pro fait donc très fort !

Vies et vicissitudes d'Hitman Pro

Hitman Pro « n'a jamais rien fait par lui-même ». Il a toujours été un agrégateur de produits tiers, depuis sa toute première version. C'est son esprit, son essence, encore aujourd'hui.

D'un agrégateur de petits nettoyeurs gratuits dans ses branches 1 et 2, il est devenu, avec sa branche 3, un agrégateur stable de scanners antivirus de grandes marques, un outil multi-moteurs avec un noyau local, installé dans la machine cliente, tout le reste hébergé dans un cloud.

Avant d'être le bi-moteur actuel (Kaspersky Lab + BitDefender ) « in the cloud », Hitman Pro était quelque chose de totalement différent. Il était une compilation de plusieurs petis nettoyeurs gratuits plébicités par les assistants (helpers) sur les forums de décontamination, dont celui d'Assiste. Hitman Pro embarquait alors et lançait ces nettoyeurs en temps différé (à la demande). Il y avait tout de même quelques problèmes : ces outils sont développés de manière plus ou moins suivie, de manière plus ou moins professionnelle, etc., ce qui provoquait quelques excès de zèle ou d'agressivité (faux positifs, etc.).

Parmi ces développeurs, jeunes étudiants fanatiques et altruistes, certains, brillants, tracent aujourd'hui (2017) de grandes routes et ont de grands destins :

- Patrick Kolla conçu et écrivit Spybot Search & Destroy et créa la société Safer Networking, toujours présente.

- Merijn Bellekom a laissé des traces indélébiles avec son dont le concept est reproduit aujourd'hui dans de nombreux outils d'importance. Il est aujord'hui au sein du personnel du meilleur anti-malware au monde : Malwarebytes.

- Paul Wilders est à la tête de Javacool Software LLC (qui s'appelle désormais BrightFort LLC)

- Andreas Haak conçu et écrivit A² (A2 - A-Squared) qui deviendra Emsisoft Anti-malware de la société éponyme, actuellement parmi les meilleurs anti-malwares.

- Etc.

Dans ses branches 1 et 2, Hitman Pro téléchargeait, installait et lancait les outils suivants, au grè de leurs disponibilités, ce qui simplifiait la vie des utilisateurs :

Hitman Pro 2.2.1 le 25.11.2005 | ||

|---|---|---|

| Logiciel | Notes | Editeur |

| Ad-Aware (version SE Personal 1.06) | Version Personal (gratuite), à l'époque un produit crédible de la société originelle Lavasoft, avant que Lavasoft soit rachetée dans des conditions rocambolesques par le groupe maffieux Lulu Software. Il existait alors une version dite "Plus", commerciale. | Lavasoft |

| Spybot Search & Destroy 1.4 | Freeware | PepiMK (Safer Networking) |

| Spy Sweeper (version 3 puis 4) | Version d'essai qui ne dure que 7 jours | Webroot |

| Spyware Doctor 3.2 | Version lite, d'essai, qui ne fait qu'analyser sans rien nettoyer du tout | PC Tools |

| CWShredder 2.15 | Un outil gratuit (version 2.15) (édité par Trend Micro). CWShredder était un logiciel open source, développé par Merijn Bellekom (également connu pour son célèbre HijackThis). CWShredder a été racheté par Intermute le 19.10.2004 puis Intermute a été racheté par Trend Micro en juin 2005. Trend Micro n'a rien fait de CWShredder si ce n'est mettre son copyright dessus et virer l'open source (puis, finalement, l'abandonner quelques années plus tard et le remettre en open source, la menace ciblée par CWShredder, connue sous le nom de CoolWebSearch (CWS), ayant disparu). | InterMute |

| SpywareBlaster 3.4 | Un outil gratuit de Paul Wilders (Javacool Software LLC qui deviendra BrightFort LLC) | Javacool Software |

| Spyware Block List | Freeware | SpywareGuide |

| Nod32 (NOD32 AntiThreat 2.5) | Version d'essai et version avec abonnement | Eset |

| SysClean Package (Trend System Cleaner [SysClean]) | Un outil gratuit - Composé du scanner Trend Micro VSAPI Malware and Spyware et du Trend Micro Damage Cleanup Engine and Template. | Trend Micro |

| McAfee VirusScan SuperDAT and Engine | Un freeware (logiciel gratuit) pour Windows XP. N'existe plus - remplacé par McAfee Stinger antivirus (également un freeware). | McAfee |

Hitman Pro - les dernières versions multi-outils divers | ||

|---|---|---|

| Logiciel | Notes | Editeur |

| Ad-Aware (version SE Personal 6.2) | Version Personal (gratuite), à l'époque un produit crédible de la société originelle Lavasoft, avant que Lavasoft soit rachetée dans des conditions rocambolesques par le groupe maffieux Lulu Software. Il existait alors une version dite "Plus", commerciale. | Lavasoft |

| Spybot Search & Destroy 1.4 | Freeware | PepiMK (Safer Networking) |

| Spy Sweeper (version 5.3) | Version d'essai qui ne dure que 7 jours | Webroot |

| Ewido anti-spyware | Un outil gratuit | Micro Scanner |

| Spyware Doctor 3.2 | Version lite, d'essai, qui ne fait qu'analyser sans rien nettoyer du tout | PC Tools |

| CWShredder 2.19 | Un outil gratuit (version 2.19) (édité par Trend Micro). CWShredder était un logiciel open source, développé par Merijn Bellekom (également connu pour son célèbre HijackThis). CWShredder a été racheté par Intermute le 19.10.2004 puis Intermute a été racheté par Trend Micro en juin 2005. Trend Micro n'a rien fait de CWShredder si ce n'est mettre son copyright dessus et virer l'open source (puis, finalement, l'abandonner quelques années plus tard et le remettre en open source, la menace ciblée par CWShredder, connue sous le nom de CoolWebSearch (CWS), ayant disparu). | Trend Micro |

| SpywareBlaster 3.4 | Un outil gratuit de Paul Wilders (Javacool Software LLC qui deviendra BrightFort LLC) | Javacool Software |

| Spyware Block List | Freeware | SpywareGuide |

| Nod32 (NOD32 AntiThreat 2.5) | Version d'essai et version avec abonnement | Eset |

| SysClean Package (Trend System Cleaner [SysClean]) | Un outil gratuit - Composé du scanner Trend Micro VSAPI Malware and Spyware et du Trend Micro Damage Cleanup Engine and Template. | Trend Micro |

| McAfee VirusScan SuperDAT and Engine | Un freeware (logiciel gratuit) pour Windows XP. N'existe plus - remplacé par McAfee Stinger antivirus (également un freeware). | McAfee |

| CounterSpy Anti-spyware | Un outil gratuit | SunBelt |

Hitman Pro - les premières versions de la branche 3 (multi-antivirus) | ||

|---|---|---|

La branche 3 initiale de Hitman Pro (version qui n'existe plus, chacun l'ayant abandonnée pour retourner à ses occupations) a été développée dans le cadre de l'initiative allemande Botfrei.de de lutte contre les BotNets. Cette version fut la même, sous le nom de « HitmanPro.EU-Cleaner », sur le site de l'Anti-Botnet Advisory Centre (Botfrei.de) que sur le site de son éditeur (SurfRight). Dans sa première version 3, elle utilisait, de manière déportée (cloud), les moteurs : | ||

| Logiciel | Notes | Editeur |

| Dr Web | Dr Web | |

| Emsisoft Anti-Malware | À l'époque, c'est encore sous le nom de A² que le produit est connu | Emsisoft |

| G Data | Lui-même une combination d'Avast et Bitdefender | |

| BitDefender | ||

| Ikarus Security Software | ||

| Kaspersky Lab | ||

|

Collection de dossiers : Les logithèques |

|---|

Logithèque |

Télécharger gratuitement HitmanPro Alert (32-bit et 64-bit) - Toutes fonctionnalités actives durant 30 jours

Télécharger gratuitement HitmanPro Alert (32-bit et 64-bit) - Toutes fonctionnalités actives durant 30 jours